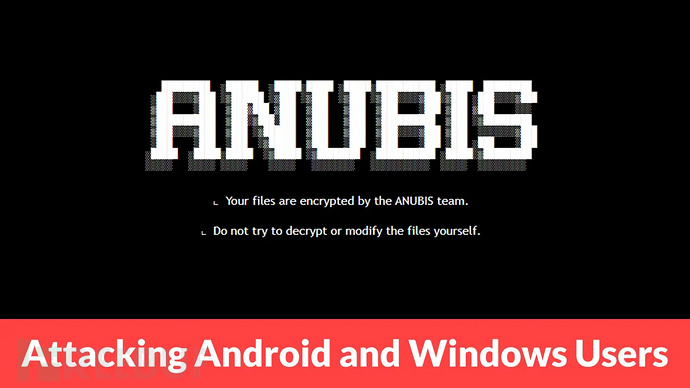

网络安全领域出现了一种新型复杂勒索软件威胁,该威胁同时针对Android和Windows平台,其双重攻击能力远超传统文件加密手段。2024年11月首次发现的Anubis(阿努比斯)勒索软件,将勒索软件的破坏力与银行木马的凭证窃取技术相结合,标志着恶意软件设计的危险进化。这种跨平台威胁已迅速成为全球网络安全专业人士的重点关注对象。

该恶意软件的出现正值全球勒索软件活动激增。最新威胁情报数据显示,勒索软件团伙在泄密网站上公开的受害者数量增加了近25%,而勒索组织运营的泄密网站数量更是增长了53%。Anubis通过针对医疗、建筑和专业服务领域的关键基础设施和高价值机构,进一步推高了这些统计数据。Bitsight研究人员指出,Anubis因其精密的双平台攻击方式和破坏性能力而构成特别严重的威胁。

观察发现,该勒索软件组织在暗网论坛使用俄语交流,并采用独特的勒索软件即服务(RaaS)模式,提供灵活的附属机构支付结构。Anubis与其他勒索软件家族的显著区别在于其具备永久删除数据的能力——部分受害者在支付赎金后仍遭遇了完全数据丢失。

该恶意软件的攻击始于精心设计的鱼叉式网络钓鱼活动,通过伪装成可信来源的电子邮件投递恶意载荷。在Android设备上,Anubis主要作为银行木马运行,通过仿冒合法应用界面的钓鱼覆盖层窃取用户凭证。同时,该软件会执行屏幕录制和键盘记录操作以获取敏感认证数据,并通过群发短信在受害者通讯录中传播自身。

Anubis在执行阶段展现出复杂的技术能力,特别是通过可配置命令行参数让攻击者能自定义攻击场景。该恶意软件使用包括/KEY=、/elevated、/PATH=、/PFAD=和/WIPEMODE在内的特定命令参数,使操作者能够控制加密过程、权限提升、目标目录及破坏性擦除功能。

在Windows系统上,该勒索软件采用椭圆曲线集成加密方案(ECIES)进行文件加密,提供强大的加密保护,使得未经授权的解密极为困难。该软件会系统性地删除卷影副本并终止关键系统服务以消除恢复选项,同时通过访问令牌操纵技术提升权限。这种多层攻击方式既能确保最大破坏效果,又能阻止受害者使用标准恢复机制,迫使受害组织在支付赎金与永久数据丢失间做出艰难抉择。